Оцените уязвимости безопасности вашего центра обработки данных до того, как это сделают злоумышленники!

Одна из многих новостей, которые мы слышим в нынешнюю цифровую эпоху, — это кибератака. Это разрушает бизнес, наносит ущерб репутации и вызывает панику у конечных пользователей.

Как вы гарантируете, что ваша сетевая инфраструктура способна противостоять кибератакам?

Прошли те времена, когда можно было полагаться на ежегодные или ежеквартальные результаты тестов на проникновение. В нынешнюю эпоху вам необходимо автоматизированное моделирование атак взлома (BAS), непрерывное сканирование активов и, конечно же, защита.

Благодаря следующим инструментам, которые позволяют вам имитировать реальную атаку на ваш центр обработки данных, чтобы вы могли просмотреть результаты и принять меры. Лучшая часть — это некоторые инструменты, которые позволяют автоматизировать действие.

Готовы готовиться к худшему?

Содержание

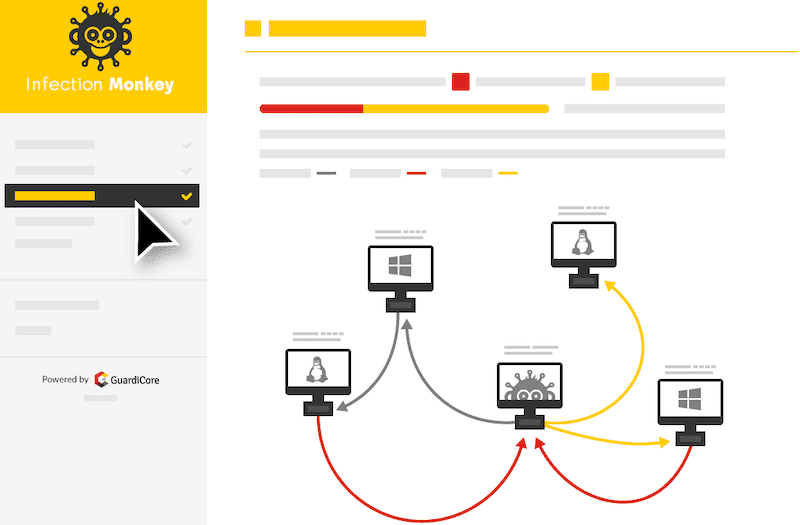

Инфекционная обезьяна

Вы запускаете свое приложение в облаке? Используйте Infection Monkey, чтобы протестировать свою инфраструктуру, работающую в Google Cloud, AWS, Azure или локально.

Infection Monkey — это инструмент с открытым исходным кодом, который можно установить в Windows, Debian и Docker.

Вы можете запускать автоматическую симуляцию атак для кражи учетных данных, неправильной конфигурации, скомпрометированных активов и т. д. Некоторые особенности, о которых стоит упомянуть.

- Ненавязчивая симуляция атаки, поэтому она не влияет на работу вашей сети.

- Подробный аудиторский отчет с практическими рекомендациями по укреплению веб-сервера или другой инфраструктуры.

- Небольшой объем процессора и памяти

- Визуализируйте сеть злоумышленника и карту

Если вы директор по информационной безопасности или сотрудник службы безопасности, вам понравится этот отчет. Это БЕСПЛАТНО, так что попробуйте сегодня.

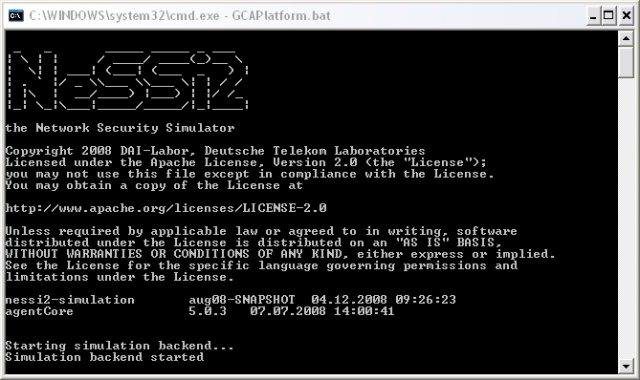

НеССи2

NeSSi2 имеет открытый исходный код, основанный на инфраструктуре JIAC. NeSSi расшифровывается как Симулятор сетевой безопасности, так что вы можете догадаться, что он делает. Основное внимание уделяется тестированию алгоритмов обнаружения вторжений, сетевому анализу, автоматическим атакам на основе профилей и т. д.

Для установки и запуска требуются Java SE 7 и MySQL.

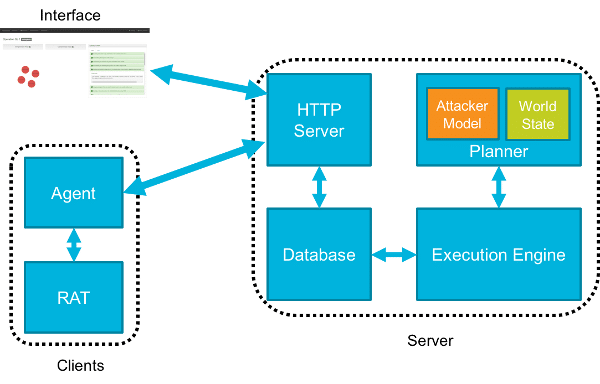

КАЛЬДЕРА

Инструмент эмуляции соперника. CALDERA поддерживает только доменную сеть Windows.

Он использует модель ATT&CK для тестирования и воспроизведения поведения.

Кроме того, вы можете попробовать Metta от Uber.

Форесеети

securiCAD bi forseeti позволяет виртуально атаковать вашу инфраструктуру для оценки и управления рисками. Он работает в трех простых концепциях.

- Создайте модель — добавьте все, что хотите протестировать (сервер, маршрутизатор, брандмауэр, службы и т. д.).

- Смоделируйте атаку — чтобы узнать, произойдет ли сбой вашей системы и когда.

- Отчет о рисках — на основе данных моделирования будет создан отчет о действиях, который вы можете применить для снижения общего риска.

securiCAD — это готовое к использованию решение для предприятий и имеет редакцию для сообщества с ограниченными функциями. Стоит попробовать посмотреть, как это работает.

АтакаИК

AttackIK — одна из популярных масштабируемых платформ проверки безопасности для повышения безопасности вашего центра обработки данных. Это наступательно-оборонительная система, которая помогает инженерам по обеспечению безопасности практиковать возможности красной команды.

Платформа интегрирована с жизненно важным фреймворком — MITRE ATT&CK. Некоторые из других особенностей.

- При поддержке исследовательской группы AttackIK и лидера по безопасности

- Настройте сценарий атаки, чтобы имитировать реальные угрозы

- Автоматизируйте атаки и получайте непрерывные отчеты о состоянии безопасности

- Легкие агенты

- Он работает на основной операционной системе и хорошо интегрируется с существующей инфраструктурой.

Они предлагают двухнедельную БЕСПЛАТНУЮ пробную версию, чтобы опробовать свою платформу. Попробуйте посмотреть, насколько хороша ваша инфраструктура.

Скифы

Знайте, на каком уровне находится ваша организация с точки зрения подверженности угрозам безопасности. Платформа Scithe получила мощный и простой в использовании рабочий процесс для создания и проведения реальных кампаний по киберугрозам. С помощью данных вы можете анализировать свои конечные точки безопасности в режиме реального времени.

Scithe предлагается как модель SaaS или локально. Являетесь ли вы красной, синей или фиолетовой командой — каждый найдет что-то для себя.

Если вы заинтересованы в изучении действий красной команды, ознакомьтесь с этим онлайн-курсом.

КСМ Кибер

KSM Cyber предлагает автоматизированное решение для моделирования сложных постоянных угроз (APT). Держитесь впереди нападающего.

Вы можете выбрать цель для запуска и настройки текущих атак, а также получить приоритетный отчет об исправлении — некоторые из основных функций инструмента.

- Настройте сценарий атаки в зависимости от потребностей

- Визуализируйте путь атаки

- Современные методы атаки

- Передовой опыт и рекомендации

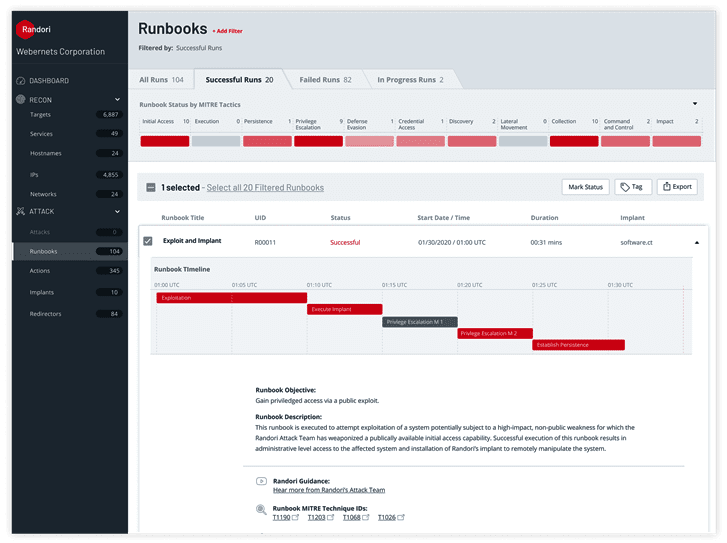

Рандори

Randori — это надежная автоматизированная платформа кибератак Red Team для тестирования эффективности систем безопасности в предотвращении атак. Он способен генерировать и запускать реальные эксплойты и атаки точно так же, как и злоумышленник, но безопасным способом.

Платформа имеет такие преимущества, как;

- Оценка общих решений безопасности и выявление слабых мест.

- Дайте представление о том, как атака будет рассматривать активы организации.

- Это позволяет командам безопасно имитировать реальные атаки на ИТ-системы организации.

- Обеспечивает анализ целей атаки в режиме реального времени.

- Это позволяет вам тестировать защиту, выявлять слабые места и перестать полагать, что вы в безопасности.

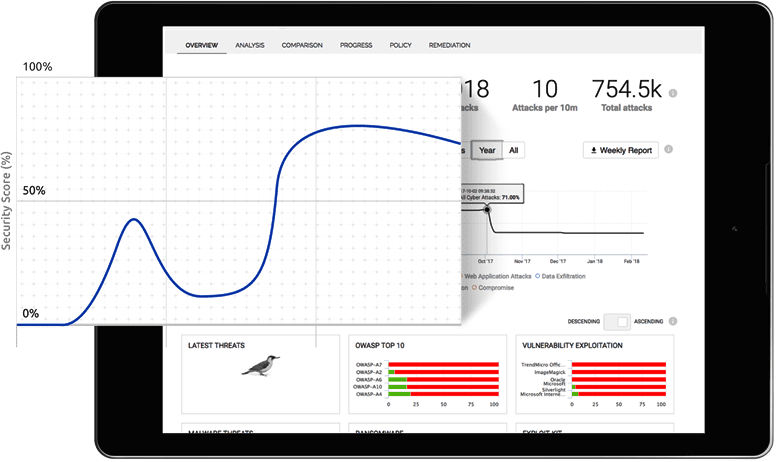

Пикус

Picus — это решение для обеспечения безопасности и управления рисками, которое позволяет вам постоянно оценивать, измерять и устранять уязвимости, позволяя вашей организации опережать киберпреступников. Платформа Picus Breach and Attack Simulation Platform с удобной в настройке и использовании панелью инструментов обеспечивает реальные атаки для проверки вашей защиты и определения того, обеспечивают ли они адекватную защиту.

Он имеет такие преимущества, как;

- Обширная база угроз и соответствующих мер защиты

- Идентификация слабых и сильных уровней безопасности в режиме реального времени, что позволяет командам быстро выявлять и устранять пробелы в безопасности.

- Точная настройка и максимизация сложных технологий безопасности

- Он позволяет быстро выявить уязвимости, а также предложить оптимальные меры по снижению рисков.

- Он предоставляет информацию о готовности организации к атакам и способности устранять уязвимости в режиме реального времени.

Заключение

Управление рисками ИТ-безопасности организации является сложной задачей, и я надеюсь, что описанные выше инструменты помогут вам внедрить средства контроля мирового уровня для снижения подверженности рискам. Большинство перечисленных инструментов предлагают бесплатную пробную версию, поэтому лучше попробовать их, чтобы увидеть, как они работают, и выбрать тот, который вам нравится.